研究生創新聯盟高校首屆「卓朗杯」研究生網路與資訊保安技術大賽河北省選拔賽部分WP

題目一 簽到題

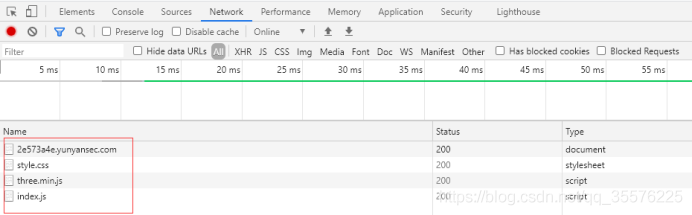

點選F12進入開發者模式,重新存取網頁,得到幾個樣式檔案。

在樣式檔案index.js中搜尋flag,發現

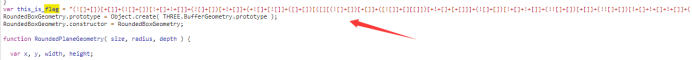

將這串程式碼複製到console控制檯執行,得到最後的flag

flag{CuB4_@nd_JSfuck}

題目二 re1

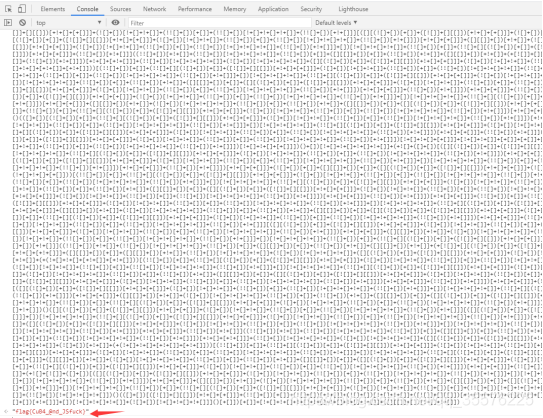

- (用Exeinfo PE檢視發現用upx.exe加殼了。

2.用 upx.exe -d 指令去殼

3.用ida pro轉為偽組合

分析程式碼發現flag就是」HappyNewYear!」

題目三 密碼學1

Base16解碼

Base32解碼

Base64解碼

Base91解碼,獲取flag。

flag{base_n0t_3asy}

題目四 安卓1

解壓apk,使用dex2jar軟體反編譯classes.dex編譯成jar檔案,然後使用jd-ui軟體檢視程式碼,搜尋flag{,在MainActivity的showMessageTask中,找到flag的結果是當cnt=1000次之後既可以彈出正確結果,所以使用軟體修改smali檔案,讓cnt=1,只需要勝利一次既可以彈出flag.

flag值:

flag{107749}

題目五 misc1

用dtmf2num音訊解碼:

45774391614390919680552035340229102217126562041792203410479326635706552497458

16進位制:

6533633533636265633936656138626465306332393465353230623337613532

字串:e3c53cbec96ea8bde0c294e520b37a52

flag值:

flag{e3c53cbec96ea8bde0c294e520b37a52}

題目六 密碼學2

從檔案中看到有n1,n2,n3和c1,c2,c3,n很大,e很小,分析是低加密指數廣播攻擊,通過不同的模數得到不同的密文。

flag{8c17fb02684fa73e6a296a89b63b56bf}

題目七 misc4

解壓檔案,得到xxx,,新增拓展名.zip,解壓得到word檔案,通過vnc解密,得到解壓密碼!QAZ2wsx,將得到的檔案轉為zip格式再解壓,得到一堆資料夾,開啟word裡的document.xml,在最後幾行得到MZWGCZ33GY4TQZBVGFQTCOLEHBQTCMRRMNSTKOBRGQ4TSZBXMI3TAMJWGY4H2===,通過base32解碼即可

flag值:

flag{698d51a19d8a121ce581499d7b701668}